Протоколы распределения ключей (ПРК) используются в безопасной IP-телефонии для согласования параметров защищенного соединения, а также для формирования общего секрета между корреспондентами для этого соединения. Протоколы распределения ключевого материала исследованы с точки зрения обеспечения безопасности и возможных атак, однако достаточно слабо изучены способы улучшения их характеристик. В роли показателей качества протоколов предлагается использовать вероятность успешной атаки несанкционированного доступа (НСД) на систему безопасной IP-телефонии, а также среднее время успешного выполнения протокола распределения ключей для установления защищенного соединения.

Существующие модели [1, 3, 4, 5, 9, 10] не учитывают атаку «человек посередине» (MITM) на ПРК и не позволяют определить вероятность успешной атаки НСД на систему защищенной IP-телефонии, работающую по схеме корреспондент-корреспондент. Вследствие этого целесообразно разработать такую модель нарушителя, которая позволила бы решить данную задачу.

Математическая модель нарушителя

Для построения математической модели нарушителя выполнен анализ угроз и их источников. Используя уязвимости, активный нарушитель может выполнять комбинацию атак, которая может привести к достижению НСД.

В качестве основных возможных атак активного нарушителя выделены:

- Перебор пароля для доступа к управлению оборудованием оператора или пользователя.

- Организация проксирования или перенаправления всего или части трафика любым доступным способом.

- Выполнение атаки MITM на ПРК и другие протоколы безопасной IP-телефонии.

- Атака на шифр – перебор ключа к перехваченному медиатрафику.

- Установка закладки, модификация программного обеспечения (ПО) терминала пользователя.

- Установка дополнительного оборудования на узле оператора связи.

- Изменение настроек терминала пользователя для частичного отключения безопасности.

- Перехват авторизационных данных для управления терминалом пользователя за счет прослушивания трафика управления шлюзом.

а

а

б

б

в

в

г

г

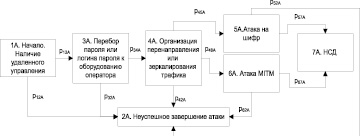

Рис. 1. Возможный алгоритм действий при выполнении: а – захвата оборудования оператора внешним нарушителем; б – захват терминала пользователя внешним нарушителем; в – захвата оборудования оператора внутренним нарушителем; г – захват терминала пользователя внутренним нарушителем

При разработке модели нарушителя введено допущение, что если субъект атаки находится в одной сети с объектом атаки, то такой нарушитель является внутренним. В противном случае он является внешним. Тогда промежуточными целями нарушителей с точки зрения получения НСД являются:

а) захват оборудования оператора внешним нарушителем;

б) захват терминала пользователя внешним нарушителем;

в) захват оборудования оператора внутренним нарушителем;

г) захват терминала пользователя внутренним нарушителем.

Разработка модели начинается с анализа алгоритмов действий нарушителя по каждой из перечисленных целей. Алгоритмы возможных действий нарушителя представлены на рис. 1.

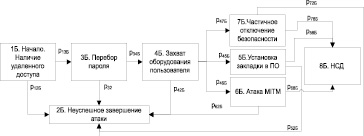

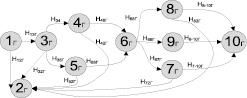

Используя возможные алгоритмы действий нарушителя, составлены вероятностные графы, представленные на рис. 2.

а

а

б

б

в

в

г

г

Рис. 2. Вероятностный граф: а – захват оборудования оператора внешним нарушителем; б – захват терминала пользователя внешним нарушителем; в – захват оборудования оператора внутренним нарушителем; г – захват терминала пользователя внутренним нарушителем

По каждому графу выделена ветвь, соответствующая успешному выполнению атаки НСД и составлена производящая функция H(x) этой ветви.

Для каждого из рассматриваемых графов в соответствии с методикой, приведенной в [6], приведены PНСД = H(х = 1):

PнсдА = p13А p34А(p45Аp57А + p46Аp67А); (1)

PнсдБ = p13Бp34Б(p45Бp58Б + p46Бp68Б + p47Бp78Б); (2)

PнсдВ = ((p13Вp34В + p18Вp84В)p45В + p19Вp95В)p57В + ((p13Вp34В + p18Вp84В)p46В + p19Вp96В)p67В; (3)

PнсдГ = p13Г(p34Гp46Г + p35Гp56Г)(p67Гp7 - 10Г + p68Гp8-10Г + p69Гp9-10Г), (4)

где pijX - вероятность перехода из вершины i в вершину j соответствующего графа.

Pнсд = max {PнсдА, PнсдБ, PнсдВ, PнсдГ}. (5)

Очевидно, в случае установления соединения в сценарии корреспондент-корреспондент без сервера и при отсутствии предварительно распределенного ключевого материала сам пользователь является наиболее заинтересованным лицом для повышения безопасности и снижения PНСД. При этом пользователь может применять VoIP терминал, поддерживающий функцию отключения удаленного управления, что приведет к p13Б = 0, p13Г = 0, и, как следствие, PНСДБ = 0, PНСДГ = 0.

Однако пользователь не может оказывать влияние на вероятности pijА, pijВ. В зависимости от промежуточных целей нарушителя можно выделить несколько частных моделей нарушителей, представленных в табл. 1.

Следует заметить, что p57A, p57В зависят от применяемого алгоритма шифрования. Существующие рекомендации SRTP предусматривают использование алгоритма AES c ключом 128 или 256 бит. Взлом такого алгоритма является крайне маловероятным [2]. По этой причине наиболее вероятным будет выбор атаки MITM на ПРК со стороны нарушителя. Следовательно, можно ввести допущение, что вероятность выбора атаки на шифр p45A = 0, p45B = 0, а вероятность выбора атаки MITM p46А = 1, p46В = 1.

Тогда верятность успешной атаки НСД будет иметь вид

Pнсд = max {PнсдА, PнсдБ, PнсдВ, PнсдГ}, (6)

и тогда

PнсдА = p13А p34Аp46Аp67А; (7)

PнсдБ = 0;

PнсдВ = ((p13Вp34В + p18Вp84В)p46В + p19Вp96В)p67В; (8)

PнсдГ = 0.

В зависимости от промежуточных целей и возможностей можно также выделить несколько нарушителей (В1, В2, В3, А4), представленных в табл. 1.

Подставив значения pijX из табл. 1 в формулы (7), (8), получаем:

PнсдВ1 = p34Вp67В; (9)

PнсдВ2 = p84Вp67В; (10)

PнсдВ3 = p67В; (11)

PнсдА4 = p34Аp67А; (12)

PНСД = max{PнсдВ1, PнсдВ2, PнсдВ3, PнсдА4}. (13)

Очевидно, что PнсдВ3 больше или равна PнсдВ1, PнсдВ2, PнсдА4. Следовательно, PНСД будет определяться величиной p67В, которая будет соответствовать атаке НСД внутреннего нарушителя на узле оператора связи посредством установки дополнительного оборудования для организации MITM.

Повышение безопасности ПРК ZRTP

Протокол ZRTP детально описан в [8, 13] и имеет встроенный механизм защиты от MITM, однако он не устойчив против атаки активного нарушителя, владеющего технологией синтеза голоса, а также требует от пользователей дополнительных действий для вербальной проверки аутентификационной строки SaS.

Можно выделить два подхода по применению способа повышения безопасности ПРК [7] применительно к ZRTP:

- Использование дополнительных каналов связи для автоматической проверки аутентификационной строки SaS;

- Использование дополнительных каналов связи для передачи сообщений протокола.

Первый подход позволяет сократить общий объем информации, передаваемой по каналам связи, однако при его использовании наличие MITM может быть определено только по завершению формирования ключа, а также будет требовать дополнительного времени. Использование же второго подхода позволяет определить нарушителя во время выполнения протокола ZRTP.

Таблица 1

Вероятность атак в зависимости от целей нарушителя

|

Обозначение и определение вероятности |

Возможные значения вероятностей |

Цели нарушителей |

|||

|

В1) Атака внутреннего нарушителя через захват оборудования оператора за счет перебора пароля и организация MITM |

В2) Атака внутреннего нарушителя при наличии у него доступа на оборудование путем организации MITM |

В3) Атака внутреннего нарушителя через установку дополнительного оборудования на узле оператора путем организации MITM |

А4) Атака внешнего нарушителя через захват оборудования оператора за счет перебора пароля и организация MITM |

||

|

p13В – вероятность выбора атаки «перебор пароля для доступа к оборудованию оператора» |

0..1 |

1 |

0 |

0 |

– |

|

p18В – вероятность наличия доступа достаточного уровня на оборудование оператора |

0...1 – p13В |

0 |

1 |

0 |

– |

|

p19В – вероятность наличия у нарушителя возможности установки дополнительного оборудования на узле оператора связи для выполнения атаки |

0...1 – p18В–p13В |

0 |

0 |

1 |

– |

|

p34А,p34В – вероятность успешного завершения атаки «перебор пароля для доступа к управлением оборудования оператора» |

0...1 |

0...1 |

– |

– |

0...1 |

|

p84В – вероятность использования нарушителем имеющегося доступа достаточного уровня на оборудование оператора |

0...1 |

– |

0...1 |

– |

- |

|

p46А, p46В – вероятность выбора «атаки MITM на ПРК и другие протоколы безопасной IP-телефонии» |

0...1 – p45А 0...1 – p45В |

1 |

1 |

– |

1 |

|

p67А,p67В – вероятность успешного завершения «атаки MITM на ПРК и другие протоколы безопасной IP-телефонии» |

0...1 |

0...1 |

0...1 |

0...1 |

0...1 |

|

p96В – вероятность выбора «атаки MITM на ПРК и другие протоколы безопасной IP-телефонии» |

0...1 – p95В |

– |

– |

1 |

– |

|

p13А – вероятность наличия возможности удаленного подключения к оборудованию оператора |

0 или 1 |

– |

– |

– |

1 |

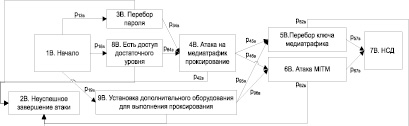

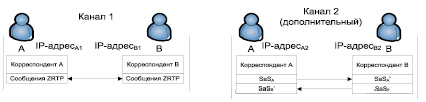

Рассмотрим детальнее первый подход повышения безопасности ZRTP, реализуемый за счет внедрения механизма автоматической проверки SaS в протокол с использованием дополнительного канала связи. В качестве такого канала связи может выступать SMS, пакет с данными, отправленный по сети с пакетной коммутацией, и т.д. Схема взаимодействия корреспондентов показана на рис. 3, а.

Корреспонденты обмениваются сообщениями протокола ZRTP по первому каналу связи и успешно завершают протокол. По окончанию обмена каждый корреспондент локально вычисляет значение символьной аутентификационной строки SaS в соответствии с [13]. Далее корреспонденты обмениваются вычисленными значениями SaS по второму независимому каналу связи. Если полученное по каналу связи значение SaS совпадает с локально вычисленным значением, значит, либо отсутствует нарушитель в обоих каналах связи, либо один и тот же нарушитель контролирует оба канала связи. В соответствии с [7] вероятность успешной атаки MITM в этом случае будет иметь вид

PУА2_SaS = (PН1К)2б, (14)

где PН1К - вероятность наличия в одном канале связи нарушителя, способного выполнить атаку MITM.

а

а

б

б

в

в

Рис. 3. Вариант взаимодействия корреспондентов при использовании: а – механизма автоматической проверки SaS для протокола ZRTP; б – двухканального режима ZRTP; в – трехканального режима ZRTP

В качестве второго пути повышения безопасности ZRTP можно использовать предлагаемый в [7] подход – добавить в ZRTP двухканальный и трехканальный режимы, обмен сообщениями при которых представлен на рис. 3, б и в соответственно.

Для двухканального режима протокола вероятность успешной атаки MITM PУА2 будет иметь вид

PУА2 = (PН1К)2. (15)

Для трехканального режима протокола вероятность успешной атаки MITM PУА3 будет иметь вид

PУА3 = (PН1К)3. (16)

Для оценки эффективности способа повышения безопасности вычислим выигрыш ВНСД как

ВНСД = Pнсд_мод/Pнсд_ориг, (17)

где Pнсд_ мод - вероятность успешной атаки НСД на модифицированный протокол; Pнсд_ориг - вероятность успешной атаки НСД на оригинальный протокол.

Выигрыш показывает, насколько изменилась – увеличилась или уменьшилась вероятность успешной атаки НСД модифицированного ПРК по сравнению с исходным.

Для двухканального режима протокола с автоматической проверкой SaS

В2К_SaS = Pнсд_2К_SaS/Pнсд_ориг = p67В_2К_SaS/p67В_ориг = (PН1К)2/PН1К = PН1К. (18)

Для двухканального режима протокола ZRTP:

В2К = Pнсд_2К/Pнсд_ориг = p67В_2К/p67В_ориг = (PН1К)2/PН1К = PН1К. (19)

Для трехканального режима протокола ZRTP:

В3К = Pнсд_3К/Pнсд_ориг = p67В_3К/p67В_ориг = (PН1К)3/PН1К = PН1К2. (20)

Так как PН1К < = 1, то во всех случаях наблюдается уменьшение вероятности успеха НСД, что эквивалентно повышению уровня безопасности. Насколько видно, предложенный способ позволяет уменьшить вероятность успешной атаки НСД в 1/PН1К раз для двухканального режима протокола по сравнению с оригинальным протоколом ZRTP и в 1/(PН1К)2 раз для трехканального режима протокола. Так, при PН1К = 0,01 получаем выигрыш в уменьшении вероятности успешной атаки НСД в 100 раз для двухканального протокола и в 10000 раз для трехканального протокола.

Улучшение временных характеристик ПРК ZRTP

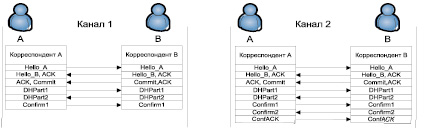

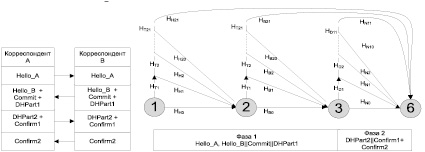

Сценарий обмена сообщениями в оригинальном протоколе ZRTP [8] представлен на рис. 3, б, канал 2. Обмен сообщениями включает четыре фазы, каждая из которых имеет свое назначение.

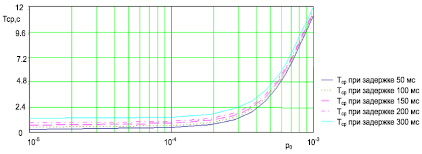

Протокол выполняется после организации соединения между корреспондентами, что влияет на время установления защищенного голосового канала связи. Информация о размерах сообщений протокола ZRTP, а также оценка среднего времени успешного выполнения этого протокола при задержках d = 50–300 мс и при различных значениях вероятности битовой ошибки p0 в канале связи представлены в [6]. Среднее время успешного выполнения протокола превышает 1,5 с при работе по каналам с задержками более 200 мс. В соответствии с [12] кодек G.711 обеспечивает высокое качество, MoS ≥ 4, для d < = 300 мс. Поэтому целесообразным является уменьшение среднего времени выполнения протокола для соблюдения норм [11] даже при работе по каналам с задержками до 300 мс. Поэтому необходимо разработать способ улучшения временных характеристик криптографического протокола ZRTP.

Предлагаемый способ уменьшения среднего времени успешного выполнения состоит в отказе от использования механизма выбора инициатора и респондента, а также в объединении информационных данных о поддерживаемых криптографических наборах ZRTP и информационных блоков протокола Диффи – Хелмана.

Инициатором в этом случае предлагается выбирать корреспондента, который первым отправил сообщение DHPart1. Если сообщение отправили оба корреспондента, то инициатор определяется по значению hvi согласно [13].

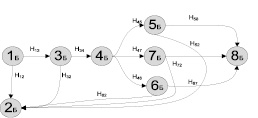

Обмен сообщениями протокола в модификации, а также соответствующий вероятностный граф приведены на рис. 4 а и б.

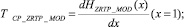

У вероятностного графа выделена ветвь, соответствующая успешному выполнению ZRTP, определена производящая функция HZRTP_MOD(x) этой ветви и вычислено среднее время успешного выполнения ZRTP TСР_ZZRTP_MOD при различных значениях d задержки в канале связи и при различных значениях битовой ошибки p0 в канале связи:

(21)

(21)

(22)

(22)

где HZRTP_MOD(x) – производящая функция ветви успешного завершения модификации ZRTP; HZRTP_OLD (x) – производящая функция ветви успешного завершения оригинального ZRTP.

График TСР_ZZRTP_MOD от p0 для модификации ZRTP приведен на рис. 4.

Выигрыш ВВ по сравнению с исходным протоколом определяется по формуле (23) и составляет от 39,42 % до 48,34 % (табл. 2).

ВВ = (TZRTP_OLD - TZRTP_MOD)/TZRTP_OLD , (23)где TСР_ ZRTP_OLD – среднее время выполнения исходного протокола ZRTP; TСР_ZRTP_MOD – среднее время выполнения модифицированного протокола.

б

б

Рис. 4. Модификация протокола: а – сценарий обмена сообщениями; б – вероятностный граф

Таблица 2

Оценка выигрыша среднего времени успешного завершения модифицированного ZRTP

|

Задержка |

50 мс |

150 мс |

300 мс |

400 мс |

||||||||

|

p0 |

10-5 |

5·10-5 |

10-4 |

10-5 |

5·10-5 |

10-4 |

10-5 |

5·10-5 |

10-4 |

10-5 |

5·10-5 |

10-4 |

|

TСР_ ZRTP_OLD, c |

0,52 |

0,58 |

0,7 |

1,3 |

1,38 |

1,5 |

2,5 |

2,59 |

2,7 |

3,32 |

3,38 |

3,51 |

|

TСР_ZRTP_MOD, c |

0,315 |

0,36 |

0,451 |

0,715 |

0,76 |

0,851 |

1,315 |

1,36 |

1,45 |

1,715 |

1,76 |

1,851 |

|

Выигрыш, с |

0,205 |

0,22 |

0,249 |

0,585 |

0,62 |

0,649 |

1,185 |

1,23 |

1,24 |

1,605 |

1,62 |

1,659 |

|

ВВ, Выигрыш, % |

39,42 |

37,93 |

35,57 |

45,00 |

44,93 |

43,27 |

47,40 |

47,49 |

46,26 |

48,34 |

47,93 |

47,26 |

Рис. 5. Зависимость среднего времени выполнения модификации ZRTP

График TСР_ZZRTP_MOD для модификации ZRTP приведен на рис. 5. Насколько видно из табл. 2, при 10-5 ≤ p0 ≤ 10-5 и d = 300 мс TZZRTP_MOD2 ≤ 1,451 с. Таким образом, поставленная задача о выполнении норм [11] при работе по каналам связи d ≤ 300 мс решена.

Заключение

В статье описаны способы повышения безопасности и улучшения временных характеристик одного из ПРК защищенной IP-телефонии – ZRTP. Исследование показало, что применение способа повышения безопасности ПРК позволяет увеличить безопасность в 1/PН1К раз при работе корреспондентов без заранее распределенного ключевого материала за счет использования двух независимых каналов связи, в 1/(PН1К)2 раз при использовании трех независимых каналов. Для улучшения временных показателей ПРК предложена модификация протокола, позволяющая успешно выполнять его за то же время, но при работе по каналам с большими значениями задержки и потери пакетов.

Рецензенты:

Душин С.Е., д.т.н., профессор кафедры автоматики и процессов управления, СПбГЭТУ «ЛЭТИ», г. Санкт-Петербург;

Комашинский В.И., д.т.н., доцент, советник генерального директора, ЗАО «Институт Телекоммуникаций», г. Санкт-Петербург.

Работа поступила в редакцию 28.07.2014.

Библиографическая ссылка

Ковцур М.М. ИССЛЕДОВАНИЕ ПУТЕЙ СОВЕРШЕНСТВОВАНИЯ ПРОТОКОЛОВ РАСПРЕДЕЛЕНИЯ КЛЮЧЕЙ В ЗАЩИЩЕННОЙ IP-ТЕЛЕФОНИИ // Фундаментальные исследования. – 2014. – № 8-6. – С. 1300-1308;URL: https://fundamental-research.ru/ru/article/view?id=34757 (дата обращения: 26.04.2024).